Il y a quelques années, sécuriser son entreprise, c’était dresser des murs. Un pare-feu solide, un antivirus à jour, et l’on dormait sur ses deux oreilles. Mais les murs ne suffisent plus. Parce que la menace, désormais, ne frappe plus à la porte… elle entre avec les identifiants de votre collaborateur Microsoft 365.

Bienvenue dans l’ère de l’ITDR — Identity Threat Detection and Response. Un acronyme de plus, me direz-vous ? Non. Une réalité qui concerne directement votre entreprise dès lors qu’elle utilise Microsoft 365. Et une réalité que nous vivons au quotidien chez Koesio Managed Services.

Mais d'abord : pourquoi Microsoft 365 est-il devenu la cible prioritaire ?

Posez-vous une seconde la question suivante : qu’est-ce qu’un cybercriminel cherche, en 2026 ? Il ne cherche pas à détruire votre réseau. Il cherche à y entrer discrètement, à s’y promener tranquillement, à collecter ce dont il a besoin — données clients, contrats, boîtes mails, secrets industriels — sans déclencher la moindre alarme.

Et Microsoft 365, c’est aujourd’hui la colonne vertébrale numérique de la quasi-totalité des PME et ETI françaises. Teams, Outlook, SharePoint, OneDrive : tout y est. Toutes les conversations. Tous les fichiers. Tous les accès. C’est précisément pour ça que les comptes Microsoft 365 sont devenus la cible numéro un. Compromettre une identité M365, c’est obtenir les clés de tout le reste.

Chiffre clé

Selon le rapport Verizon DBIR 2024, plus de 80 % des violations de données impliquent des identifiants volés ou compromis. Et Microsoft 365, avec ses centaines de millions d’utilisateurs professionnels dans le monde, concentre une part massive de ces attaques.

L'ITDR : de quoi parle-t-on concrètement ?

L’Identity Threat Detection and Response est une approche — et une catégorie de solutions — qui place la surveillance de l’identité numérique au cœur de la stratégie de cybersécurité. Là où les outils traditionnels (EDR, SIEM) surveillent ce qui se passe sur les machines et les réseaux, l’ITDR surveille qui fait quoi, avec quels droits, depuis où, à quelle heure.

En clair, l’ITDR repose sur trois piliers :

- Détecter les comportements anormaux liés aux identités — une connexion inhabituelle à 3h du matin, un accès soudain à des dossiers sensibles jamais consultés, une escalade de privilèges non justifiée…

- Investiguer rapidement pour comprendre si l'anomalie est une erreur humaine ou le signe d'une attaque en cours.

- Répondre en temps réel : bloquer un compte, révoquer un accès, isoler une session compromise avant que les dégâts ne se propagent.

Ce n’est pas de la science-fiction. C’est ce qui se déploie aujourd’hui dans les entreprises qui ont compris que le périmètre de sécurité n’est plus le réseau — c’est l’identité.

Le cas concret qui fait réfléchir

Imaginez : un de vos collaborateurs reçoit un email très bien imité, prétendument de votre service IT, lui demandant de renouveler son mot de passe. Il clique. Il saisit ses identifiants. En quelques minutes, un attaquant dispose d’un accès valide à votre environnement Microsoft 365, à votre SharePoint, à vos mails. Sans forcer aucune porte. Sans déclencher aucune alerte réseau. Juste… avec le badge d’un collègue.

Ce type d’attaque — le phishing suivi d’une prise de contrôle de compte (Account Takeover) — représente aujourd’hui l’une des menaces les plus fréquentes et les plus dévastatrices pour les PME et ETI françaises. Et c’est précisément là que l’ITDR intervient : en détectant que la session ouverte après ce clic ne ressemble à rien de normal dans les habitudes de l’utilisateur.

ITDR et NIS 2 : une logique de conformité qui se rejoint

Pour ceux qui ont suivi notre série sur la directive NIS 2 (et si vous ne l’avez pas lue, c’est le moment !), la connexion est évidente. NIS 2 impose aux entreprises concernées une gestion rigoureuse des accès, une traçabilité des actions sur les systèmes critiques et une capacité de détection et de réponse aux incidents. L’ITDR répond point par point à ces exigences — non pas comme une contrainte supplémentaire, mais comme une réponse opérationnelle intelligente à une obligation réglementaire.

Autrement dit : si vous devez vous mettre en conformité NIS 2, intégrer une stratégie ITDR dans votre feuille de route n’est pas optionnel. C’est la colonne vertébrale de votre dispositif.

Huntress : aller plus loin que ce que Microsoft propose nativement

Microsoft 365 embarque des fonctionnalités de sécurité intéressantes — MFA, Conditional Access, Entra ID Protection. Mais soyons honnêtes : elles sont souvent mal configurées, insuffisamment surveillées, et surtout… elles ne suffisent plus face à des attaquants qui connaissent l’environnement Microsoft aussi bien que vos équipes IT.

C’est là qu’intervient Huntress, la solution que nous avons choisie chez Koesio Managed Services pour protéger les identités Microsoft 365 de nos clients. Huntress est une plateforme ITDR spécifiquement conçue pour détecter les menaces qui passent sous le radar des outils natifs. Concrètement, elle surveille en permanence :

- Les connexions suspectes sur les comptes Microsoft 365 — géolocalisation anormale, heure inhabituelle, device inconnu…

- Les tentatives de prise de contrôle de compte (Account Takeover) via phishing ou credential stuffing.

- Les créations de règles de redirection d'e-mails — un classique des attaquants qui cherchent à exfiltrer des données discrètement.

- Les escalades de privilèges non autorisées dans Entra ID.

- Les applications tierces avec des permissions excessives connectées à votre tenant M365.

Ce qui fait la différence avec Huntress, c’est la combinaison d’une détection automatisée et d’une équipe SOC humaine disponible 24h/24, qui qualifie chaque alerte et ne vous remonte que ce qui compte vraiment. Fini les tableaux de bord illisibles et les centaines de faux positifs : juste les bonnes informations, au bon moment, avec les bonnes recommandations.

Koesio Managed Services : votre ITDR Microsoft 365, clé en main

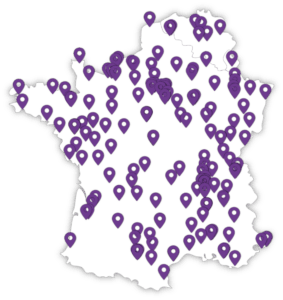

Chez KMS, nous avons fait le choix de Huntress pour protéger les environnements Microsoft 365 de nos clients. Parce que nous voulons une solution qui va plus loin que les alertes natives de Microsoft — une solution conçue pour des équipes IT managées, avec un niveau de détection et de réponse que l’on ne peut pas atteindre seul.

Notre accompagnement va de l’audit de votre tenant M365 (qui a accès à quoi ? quels comptes sont à risque ?) jusqu’au déploiement et à la supervision continue de la solution Huntress, en passant par la formation de vos équipes aux bons réflexes. L’objectif est simple : que vos identités Microsoft 365 soient surveillées en permanence, et que vous soyez alerté avant que la situation ne devienne critique.